MISC特殊题型(非常见题型)

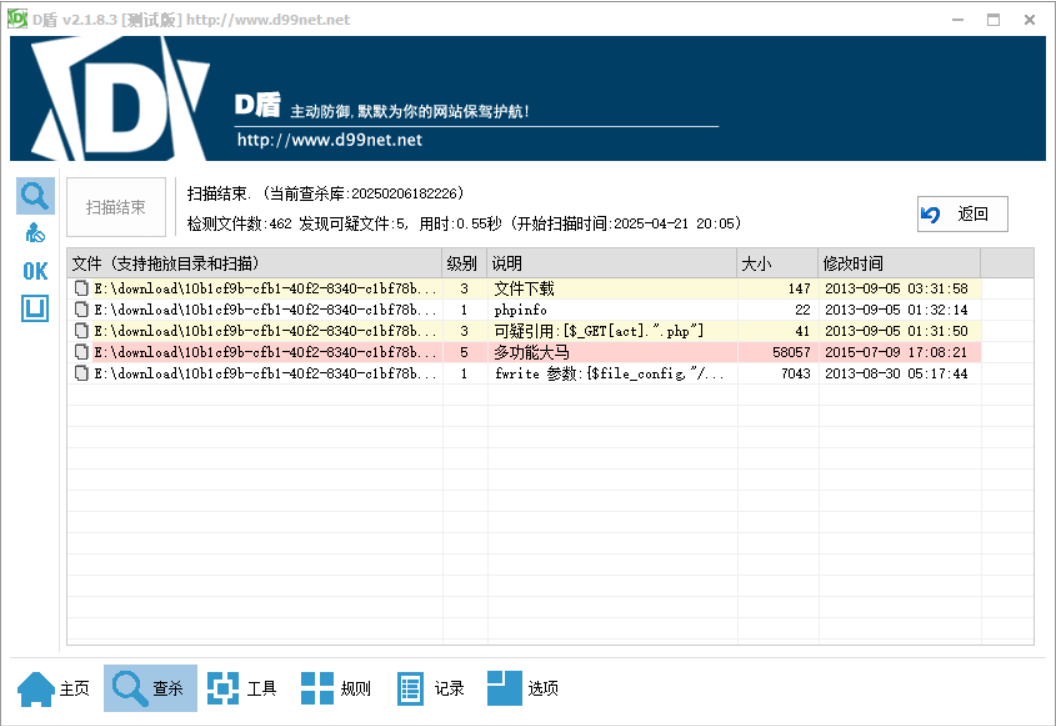

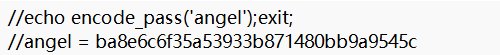

1.BUUCTF:后门查杀/WebShell

由题,顾名思义需要用到查杀工具,这里使用D盾

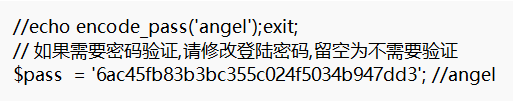

查杀出5个文件,一个个寻找md5密钥,最终在“多功能大马”这个文件中找到:

flag{6ac45fb83b3bc355c024f5034b947dd3}

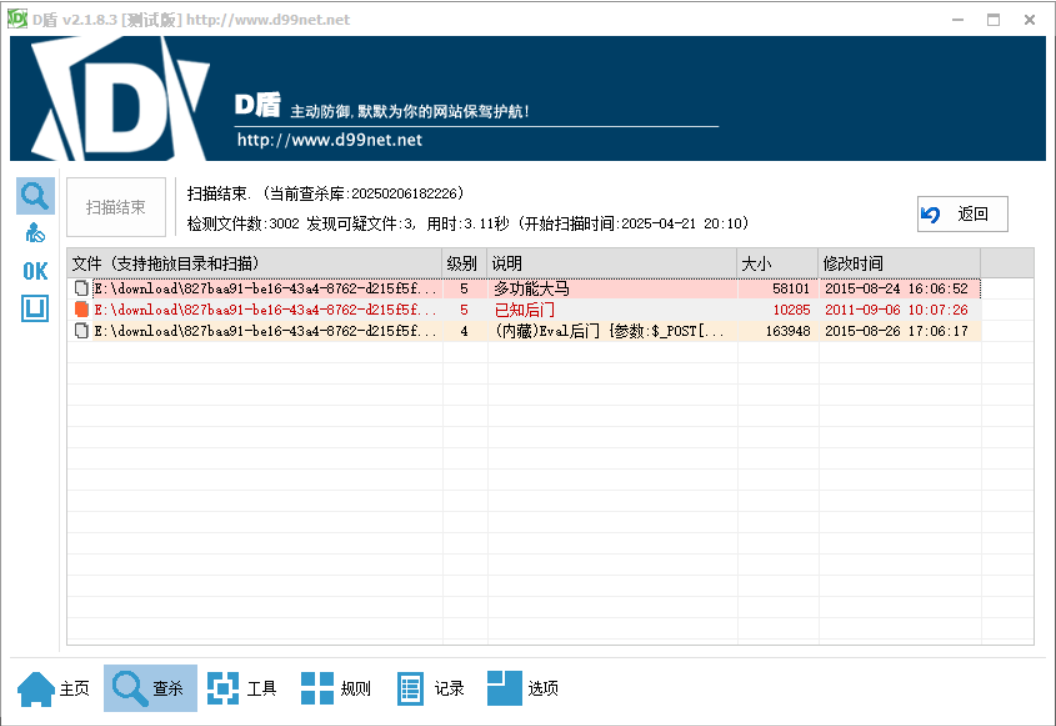

BUUCTF:Webshell也是相同的做法:

flag{ba8e6c6f35a53933b871480bb9a9545c}

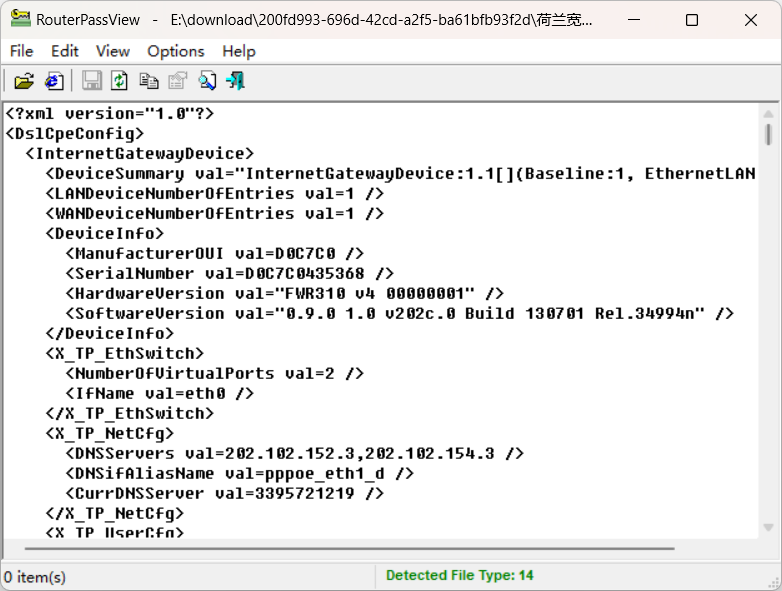

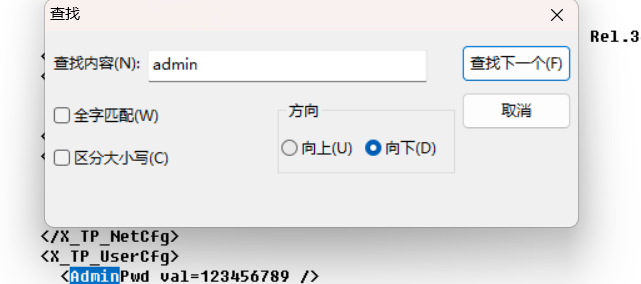

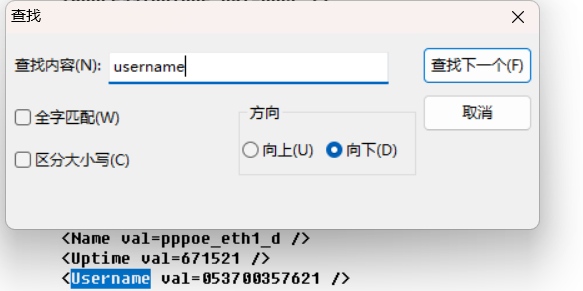

2.BUUCTF:荷兰宽带泄露

文件是.bin文件,需要用RouterPassView打开

题目没有给出明确的flag,根据经验,优先搜索admin或者usernamse

flag{053700357621}

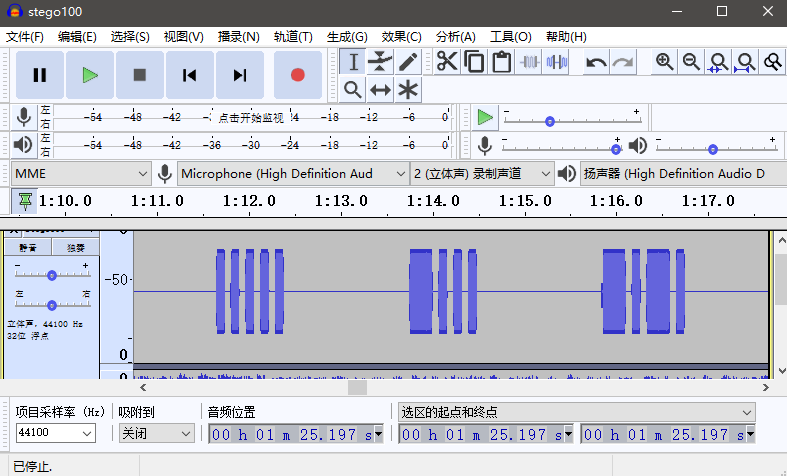

3.BUUCTF 来首歌吧

看到波形图如上,这是摩斯电码,相对细一点的是“.”,粗一点的是“-”,中间空段为空格,完整摩斯电码如下:

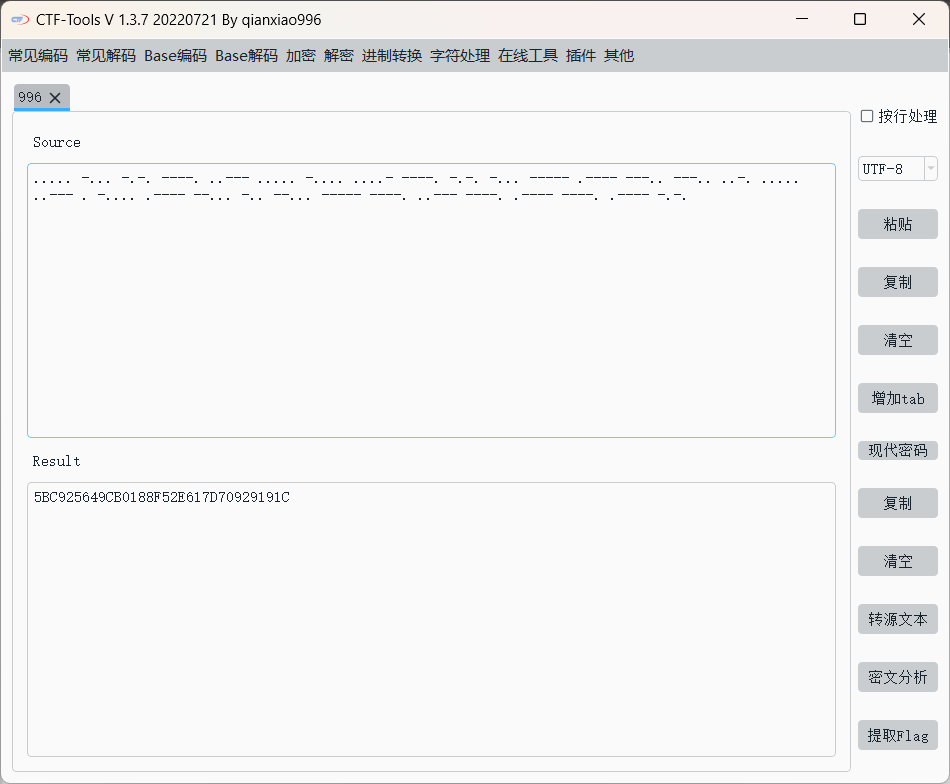

..... -... -.-. ----. ..--- ..... -.... ....- ----. -.-. -... ----- .---- ---.. ---.. ..-. ..... ..--- . -.... .---- --... -.. --... ----- ----. ..--- ----. .---- ----. .---- -.-.

解码:

flag{5BC925649CB0188F52E617D70929191C}

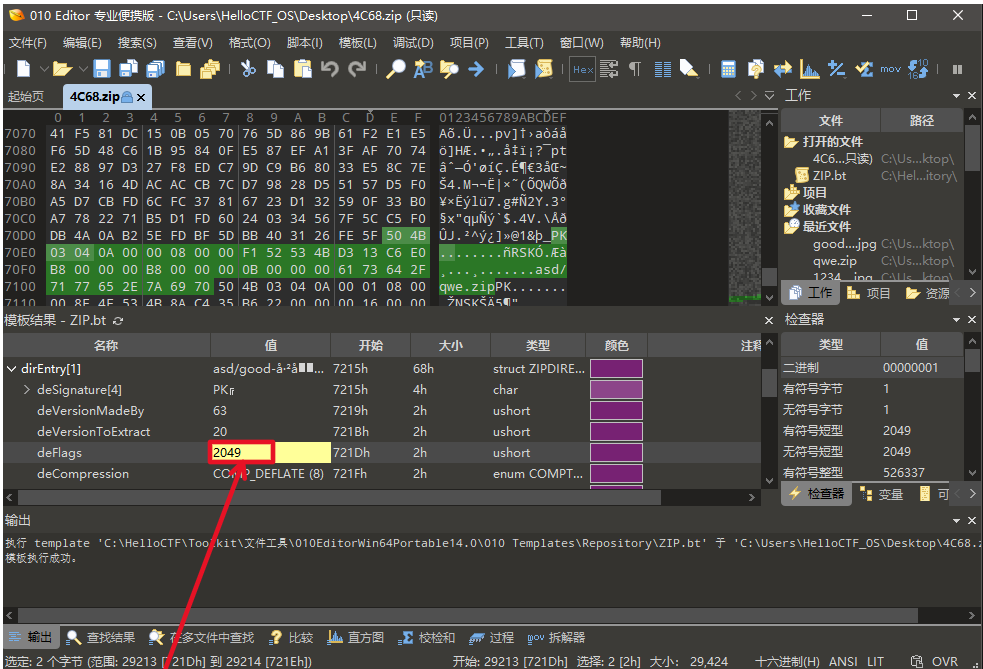

4.BUUCTF:九连环

(前面的从图片中提取压缩包跳过)

将此处的2049改为2048(原理为伪加密,将压缩包头部的第九位01改为00就能破解 )即可得到:

解压压缩包显示需要密码,我们再从这张图片入手:

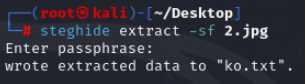

(这边尝试了很多方法,最终用了steghide才成功)

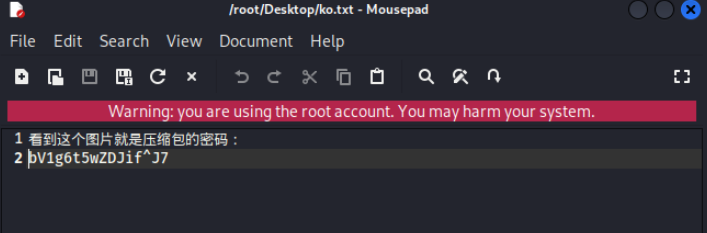

Enter passphrase 这一行直接回车跳过就行,然后就能得到一个文件"ko.txt":

这里还有一个小点:GBK编码和UTF-8编码,本文件采用的是GBK编码(默认为UTF-8,kali自带编码转换)

输入密码解压即可得到:flag{1RTo8w@&4nK@z*XL}